网络基础概念

网络通信的基础是基于TCP/IP协议栈的,这一模型由四个层次组成:链路层、网络层、传输层和应用层。我们关注的重点在于传输层和应用层,因为端口正是位于这两层之间的关键概念。

-

传输层:负责端到端的通信,其中两个主要协议是TCP(Transmission Control Protocol)和UDP(User Datagram Protocol)。TCP提供了可靠的数据传输服务,保证数据包按序无误地到达;而UDP则是一种无连接的、不可靠的协议,适用于对速度要求高于数据完整性的场景。

-

应用层:在此层面上,不同的网络服务通过不同的端口号来区分。端口是一个逻辑上的结构,范围从0到65535。每个端口对应一个正在运行的服务或者等待接收特定类型数据的应用程序。

端口类型

端口可以大致分为三类:

- 熟知端口(Well-Known Ports):范围从0到1023,这些端口被分配给特定的服务,例如HTTP服务使用80端口,HTTPS服务使用443端口。

- 注册端口(Registered Ports):范围从1024到49151,通常用于非系统服务的公共应用程序。

- 动态/私有端口(Dynamic and/or Private Ports):范围从49152到65535,通常不会被预先定义服务所占用,而是临时分配给客户端程序使用。

在Ubuntu上检查开放端口

在Ubuntu系统中,确保服务正常运行或排查网络问题时,检查哪些端口处于监听或活跃状态是一项基本技能。

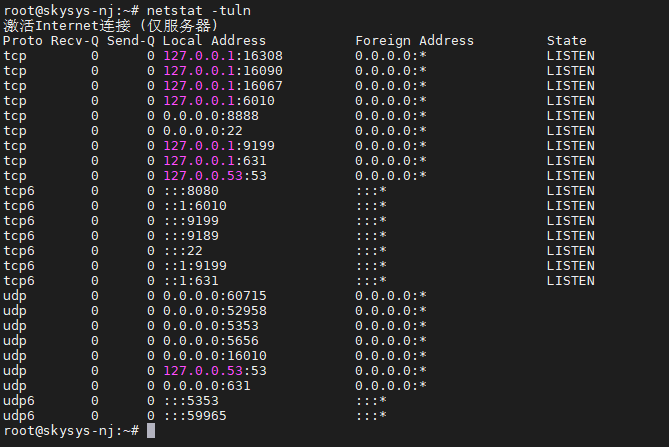

使用netstat命令

netstat是一个强大的命令行工具,用于显示网络连接、路由表、网络接口统计等网络相关信息。在检查开放端口时,以下是最常用的几个选项:

- 列出所有TCP连接和监听端口:

1 | sudo netstat -tuln |

这里的-t表示只显示TCP端口,-u用于显示UDP端口(可选),-l表示仅列出监听状态的端口,而-n则使用数字形式显示IP和端口号,而不是尝试解析为主机名和服务名。

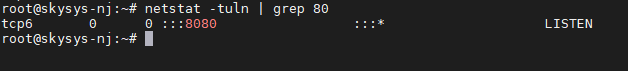

- 查看特定端口是否被监听:

1 | sudo netstat -tuln | grep : |

将替换为你想要查询的端口号,如80。

nmap工具

nmap是一个功能强大的网络探索和安全审计工具,不仅可以用来扫描本地主机,也适用于远程主机的端口扫描。首先,确保已安装nmap:

1 | sudo apt-get install nmap |

然后,执行以下命令扫描本机开放的端口:

1 | sudo nmap -sT -O localhost |

这里的-sT选项表示使用TCP连接扫描,-O尝试确定目标主机的操作系统类型。

lsof命令

lsof(LiSt Open Files)命令可以列出系统中所有当前打开的文件和网络端口。要查找占用特定端口的进程,可以这样使用:

1 | sudo lsof -i : |

firewall-cmd(对于使用firewalld的情况)

虽然Ubuntu默认不使用firewalld,但如果你的系统中安装并启用了它,可以通过以下命令查看开放端口:

1 | sudo firewall-cmd --list-ports |

ufw(Uncomplicated Firewall)

UFW是Ubuntu系统中常用的防火墙管理工具,易于使用且功能强大。要查看UFW当前的规则,可以执行:

1 | sudo ufw status verbose |

这会列出所有入站和出站规则,以及哪些端口被允许或拒绝。

在Ubuntu上开启端口

确保服务对外可用通常需要正确配置系统防火墙,以允许外部流量访问特定端口。Ubuntu系统中,ufw(Uncomplicated Firewall)是最常用的防火墙管理工具,因为它简单易用且功能强大。

ufw基本操作

首先,确保ufw已经安装并启用。如果尚未启用,可以使用以下命令进行安装和启用:

1 2 | sudo apt-get install ufwsudo ufw enable |

对于UDP端口,只需将tcp替换为udp即可,如:

1 | sudo ufw allow 53/udp |

开启端口范围

若需开启一系列连续端口,例如游戏服务器使用的端口范围,可以这样做:

1 | sudo ufw allow 27000:27015/tcp |

指定入站或出站规则

默认情况下,上述命令应用于入站(incoming)流量。若要明确指定规则方向,可以加上in或out,例如允许出站到80端口的流量:

1 | sudo ufw allow out 80/tcp |

配置特定服务端口

许多网络服务如Web服务器(Apache、Nginx)或数据库(MySQL、PostgreSQL)都有默认的监听端口。除了在防火墙中开放这些端口,还需确保服务配置正确。

-

Apache:默认监听80端口,配置文件通常位于

/etc/apache2/sites-available/000-default.conf或特定站点配置文件中。 -

Nginx:同样默认监听80端口,配置文件位于

/etc/nginx/sites-available/default或相应站点配置文件。 -

MySQL:默认监听3306端口,可以在

/etc/mysql/mysql.conf.d/mysqld.cnf中找到监听设置。 -

PostgreSQL:默认监听5432端口,配置文件为

/etc/postgresql//main/postgresql.conf。

修改服务配置后,记得重启服务使更改生效,如重启Apache服务:

1 | sudo systemctl restart apache2 |

iptables直接配置

尽管ufw提供了友好的接口,但在某些高级场景下,直接使用iptables命令行工具能提供更细粒度的控制。以下是一个简单的例子,允许所有入站的80端口TCP流量:

1 | sudo iptables -A INPUT -p tcp --dport 80 -j ACCEPT |

请注意,直接修改iptables规则应当谨慎,且通常建议先备份现有规则:

1 | sudo iptables-save > /root/iptables.backup |

完成规则修改后,使用iptables-save命令保存规则,确保重启后仍然生效:

1 | sudo iptables-save | sudo tee /etc/iptables/rules.v4 |

在Ubuntu上关闭端口

关闭不必要的端口是提升系统安全的重要措施,可以减少潜在的攻击面,防止未授权访问。

使用ufw关闭端口

关闭端口的操作与开启端口类似,只需将allow命令替换为deny或delete命令。

- 关闭单个端口:

1 | sudo ufw deny 22/tcp |

上述命令会拒绝所有入站的TCP 22端口(SSH)流量。如果规则已存在,可以使用delete命令移除:

1 | sudo ufw delete allow 22/tcp |

- 关闭端口范围:

如果之前打开了一个端口范围,如游戏端口27000至27015,可以通过以下命令关闭:

1 | sudo ufw deny 27000:27015/tcp |

编辑服务配置关闭端口

关闭端口的另一种方法是从源头上阻止服务监听该端口。这需要直接修改服务的配置文件。

-

Apache或Nginx:进入相应的配置文件,注释或修改监听端口的行,如将Apache的监听端口从80更改为监听localhost(127.0.0.1:80)或完全关闭监听。

-

数据库服务:如MySQL或PostgreSQL,同样在配置文件中修改或注释掉监听地址和端口,然后重启服务。

使用iptables关闭端口

直接使用iptables关闭端口涉及删除或添加拒绝规则:

- 拒绝特定端口:

如果之前允许了22端口,可以通过以下命令拒绝:

1 | sudo iptables -A INPUT -p tcp --dport 22 -j DROP |

或者,如果要删除之前的允许规则,首先需要找出该规则的编号,然后用iptables -D命令删除:

1 2 | sudo iptables -L --line-numberssudo iptables -D INPUT |

定期审查与优化

- 定期检查:定期检查防火墙规则和系统服务配置,确保没有开放不必要的端口。

- 优化规则:移除不再需要的规则,保持防火墙规则集简洁明了,有助于性能和可维护性。

关闭端口是一个持续的过程,随着系统需求的变化,应适时调整。良好的安全实践还包括使用自动化工具定期审计端口状态,以及在变更系统配置后进行安全测试,确保没有无意间暴露了新的安全风险。

以上就是详解如何在Ubuntu上检查、开启、关闭端口的详细内容,更多关于Ubuntu上开启关闭端口的资料请关注IT俱乐部其它相关文章!